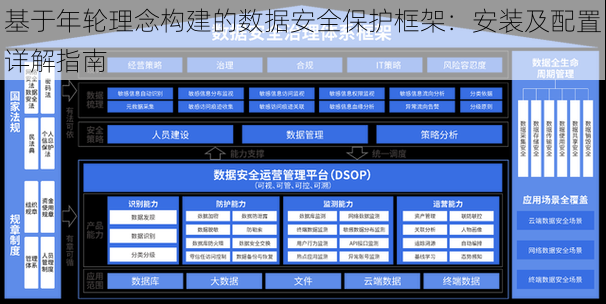

基于年轮理念构建的数据安全保护框架:安装及配置详解指南

在数字化时代,数据安全已成为企业、组织乃至个人所面临的重要挑战。如何构建一个高效、可靠的数据安全保护框架,确保数据的完整性和机密性,是当前亟待解决的。本文将介绍一种基于年轮理念构建的数据安全保护框架,并详细阐述其安装及配置过程。该框架旨在通过模拟年轮的生长过程,实现数据安全的层层防护,为读者提供并激发其兴趣。

二、年轮理念数据安全保护框架详解

1. 框架设计理念

年轮理念源于自然界的年轮生长过程,每一年环环相扣,紧密相连,构成树木生命的轨迹。这一理念在数据安全保护框架中的应用,即是通过多层防护、互相支撑的方式,保障数据的全方位安全。

2. 框架构成要素

(1)基础层:物理与网络防护

基础层是数据安全的第一道防线,包括物理设备的防护和网络架构的优化。通过部署防火墙、入侵检测系统等设备,对外部威胁进行初步的阻击和过滤。

(2)数据加密与访问控制层

数据在传输和存储过程中,需要经过多种加密算法的处理,确保即使数据被截获,也无法被轻易破解。通过访问控制机制,对数据的访问进行严格的权限管理。

(3)行为监控与日志分析层

通过监控用户行为和日志分析,及时发现潜在的安全威胁和攻击行为。这层防护可以帮助管理人员在第一时间内发现并采取相应的措施。

3. 框架安装步骤

(1)确定需求与目标

在安装前,需要明确数据安全保护的需求和目标,以便为后续的配置和优化提供方向。

(2)硬件与软件准备

根据需求和目标,准备相应的硬件设备和软件系统。包括服务器、存储设备、网络安全设备以及操作系统、数据库管理系统等。

(3)配置与部署

按照年轮理念的要求,对各层进行配置和部署。包括网络架构的搭建、加密算法的选择、访问控制策略的制定等。需要考虑各层之间的协调与配合,确保整体防护效果的最优化。

4. 框架配置要点

配置过程中需注意以下要点:确保网络架构的稳定性和可扩展性;合理选择和配置加密算法,确保数据的安全性;制定合理的访问控制策略,确保数据的机密性和完整性;加强行为监控和日志分析,及时发现和处理潜在的安全威胁。

本文详细介绍了基于年轮理念构建的数据安全保护框架的安装及配置过程。该框架通过模拟年轮的生长过程,实现了数据安全的层层防护。在当今数字化时代,数据安全已成为一项重要的挑战。通过采用这种多层次、全方位的防护策略,可以有效提高数据的安全性。随着技术的不断发展,未来还需要进一步研究和探索更加高效、可靠的数据安全保护方法和技术手段。这不仅是为了应对当前的安全挑战,更是为了保障未来数据的安全性和可靠性。

建议企业和组织在构建数据安全保护框架时,应充分考虑自身的需求和目标,结合实际情况进行配置和优化。还需要加强人员培训和管理,提高员工的安全意识和技能水平。只有这样,才能更好地保障数据的安全性和可靠性。

基于年轮理念构建的数据安全保护框架是一种有效的数据保护策略。通过层层防护、互相支撑的方式,为数据的传输和存储提供了全方位的安全保障。在未来研究和探索中,还需进一步优化和完善该框架的各个方面技术和手段。